防BOT攻击

华为云 DDoS防护 服务是针对遭受大流量DDoS攻击推出的付费增值服务,可抵御四层和七层的CC攻击,对多种攻击类型进行流量清洗,场景广泛应用。可以快速有效的应对各类DDoS攻击,保护您的业务连续性。

Anti-DDoS流量清洗FAQ 技术文档 通过HTTP/HTTPS调用API方式来使用云服务 为您推荐 DDoS高防服务 T级DDoS攻击实时清洗,7*24小时高防专家贴身服务 Web应用防火墙 网站贴身安全保镖,防web攻击、挂马等,为您的网站业务保驾护航 企业主机安全 企业必备安全服务,提供资产管理、漏洞管理、入侵检测、基线检查等功能

主机安全服务首创防入侵、防加密、防扩散的三防勒索检测引擎和动态诱饵欺骗技术,实现已知勒索病毒实时拦截、未知勒索病毒秒级查杀。同时,提供勒索备份恢复能力,减少业务受损。 优势 勒索病毒全面防护 覆盖99%的已知勒索病毒家族,支持主机/容器/应用多个维度的防入侵、防加密、防扩散,全面覆盖勒索病毒攻击链的各个攻击阶段。

御黑客攻击、网页被篡改、数据泄露等问题,保障业务7*24小时不中断。 安全云脑 服务特性: 云安全基线、告警管理及风险可视化平台 建议版本: 专业版 保护的云服务资源: 13种 企业主机安全 服务特性: 服务器贴身安全管家,修漏洞、防勒索、防入侵、防篡改 建议版本: 网页防篡改版

000 回源长连接(每域名) 云端实时更新Web 0day防护规则,自动下发虚拟补丁 XSS攻击、SQL注入、Webshell等常见Web攻击 非80、443标准端口防护 — CC攻击防护 — 网页防篡改 — 地理位置访问控制防护 — — 网站反爬虫防护 — — IPv6防护 — — 非标端口定制

支持10+种多重编码自动还原,防逃逸、绕过专利技术,检出率提升40% 频次控制 频次控制 通过接口限速和人机识别,有效降低CC攻击(HTTP Flood)带来的业务影响 灵活CC防护机制,多维度保护源站免受CC攻击 自定义规则:自研访问控制引擎,精准封堵恶意攻击 自定义规则:自研访问控制引擎,精准封堵恶意攻击

名单。 说明:防护动作为“拦截”时,可使用攻击惩罚标准功能,即当恶意请求被拦截时,可自动封禁访问者一段时间。 地理位置访问控制规则 针对指定国家、地区的来源IP自定义访问控制。 网页防篡改规则 当用户需要防护静态页面被篡改时,可配置网页防篡改规则。 网站反爬虫规则 动态分析网站业

用户接到电话,语音播放验证码。用于登录验证、用户注册、转账确认、密码找回等场景 优势 防自动刷单 语音播放验证码,可防止恶意注册,自动刷单等 防短信拦截 作为短信验证码的补充,重要验证码可电话发送,防止短信拦截 防短信被盗 转账确认、密码找回等场景,语音播放验证码,可防止短信被盗,避免财务损失

CGS 容器安全服务能够扫描容器镜像中的漏洞,以及提供容器安全策略设置和防逃逸功能.容器安全服务的核心功能能够满足入侵防范与恶意代码防范等保条款。 容器安全服务能够扫描容器镜像中的漏洞,以及提供容器安全策略设置和防逃逸功能.容器安全服务的核心功能能够满足入侵防范与恶意代码防范等保条款。

自定义策略进行在线备份,3步完成备份配置 搭配使用 弹性云服务器 ECS 防勒索主机备份 防勒索主机备份 与HSS联动实现勒索病毒检测自动备份能力,提供勒索病毒实时防护能力、云主机端到端保护。同时具有备份副本防篡改防删除能力,有效隔离攻击保护数据,快速恢复业务 优势 秒级备份 快速识别勒索入侵/

报库查询开关等。防机器人:简单脚本或者浏览器驱动器实现的自动化访问都会被拒绝,并且访问所用的工具、源IP、路径等信息会记录到日志中,以便进一步分析。防扫描:支持对绝大部分扫描器的识别,并且扫描行为所产生的任何请求无法经过验证,从而不能扫描到需要的站点信息或漏洞。防恶意用户:提供信

等。(2)防机器人:简单脚本或者浏览器驱动器实现的自动化访问都会被拒绝,并且访问所用的工具、源IP、路径等信息会记录到日志中,以便进一步分析。(3)防扫描:支持对绝大部分扫描器的识别,并且扫描行为所产生的任何请求无法经过验证,从而不能扫描到需要的站点信息或漏洞。(4)防恶意用户:

等。(2)防机器人:简单脚本或者浏览器驱动器实现的自动化访问都会被拒绝,并且访问所用的工具、源IP、路径等信息会记录到日志中,以便进一步分析。(3)防扫描:支持对绝大部分扫描器的识别,并且扫描行为所产生的任何请求无法经过验证,从而不能扫描到需要的站点信息或漏洞。(4)防恶意用户:

业务系统的安全性。 战时防御利器,闲时主动诱捕! 诱饵香甜:高度仿真的业务系统和诱饵文件,蜜罐陷阱让攻击者难以分辨真伪。 天罗地网:丰富的蜜罐类型,为攻击者布下天罗地网,防不胜防。 安服+蜜罐全新HVV方案:结合蜜罐强大的分析感知能力、产品联动力以及安全服务团队的专业能力,实现威

有效解决大批量网络僵尸攻击引起的服务器CPU100%、IIS无法响应等攻击现象,对伪造搜索爬虫攻击、伪造浏览器攻击、假人攻击等效果极佳。 DNS攻击防护 有效解决突发的大量随机HOST A记录查询攻击、递归DNS穿透攻击、DNS流量攻击等多种针对域名解析的攻击请求。产品说明有效解决黑客控制僵尸网

抗D保-DDoS攻击流量清洗服务专注于特大流量DDoS攻击防御、CC攻击防御,防护能力超过4T,使用腾讯宙斯盾流量清洗设备和知道创宇祝融智能攻击识别引擎,保障您的业务不中断。 智能防御,方便快捷,技术强悍

为隐蔽的APT攻击行为,感知威胁态势。通过对多个攻击行为的关联分析,分析攻击之间的关联性,还原真实攻击路线,并以直观的形式展示分析。基于海量数据的分析模型,提取多种类型的攻击行为,挖掘攻击规律。基于攻击路线的关联分析,可快速识别非持续性的威胁,提取真正的APT攻击。通过一段时间对

率,实现对未知威胁的检测防护。,云端智能抗D:与云端高防中心进行联动,提供3-7层的DDOS防护,最高提供1T的云端抗D能力,提供7X24小时全天候服务 。,自动化攻击防护:能够自动识别爬虫、扫描器、恶意bot等多种自动化攻击行为,对其主动检测并进行智能防护与阻断 。

的安全威胁。,AI智能防护 :采用先进的机器学习算法模型,对Web业务系统建立安全业务数据模型,通过机器学习统计的业务数据模型辅助智能安全引擎对异常流量检测,降低安全引擎的误报率和漏报率,实现对未知威胁的检测防护。,云端智能抗D:与云端高防中心进行联动,提供3-7层的DDOS防护

图1 域名列表 7.在“网页防篡改”配置框中,用户可根据自己的需要更改“状态”,单击“自定义网页防篡改”,进入网页防篡改规则的配置页面。 图2 网页防篡改配置框 8.在“网页防篡改”规则的配置页面左上角,单击“添加规则”。 9.在弹出的对话框中,添加网页防篡改规则,参数说明如表1所示。

网站反爬虫_Web应用防火墙_防恶意BOT攻击 Web应用防火墙(Web Application Firewall,WAF),通过对HTTP(S)请求进行检测,识别并阻断SQL注入、跨站脚本攻击、网页木马上传、命令/代码注入、文件包含、敏感文件访问、第三方应用漏洞攻击、CC攻击、恶意爬虫扫描、

攻击时,可以通过CDN加速提高客户使用体验。 流量能否直接先过CDN再过高防,或先过高防再过CDN? 以下两种均不可以。 第一种情况:流量先经过CDN再经过高防,即高防串联在CDN后面。 结果:高防的DDoS防护功能失去意义。 原因:攻击流量先到达CDN,CDN被攻击用户无法访问

未接入DDoS高防示意图 接入DDoS高防 当您购买DDoS高防并将业务接入DDoS高防后,网站类业务把域名解析指向高防IP,非网站类的业务IP将替换成高防IP,DDoS高防将所有的公网流量都引流至高防IP,进而隐藏源站,避免源站(用户业务)遭受大流量DDoS攻击。 图2 接入DDoS高防示意图

业务接入DDoS高防 业务接入DDoS高防 当您将业务接入DDoS高防后,网站类业务把域名解析指向高防IP,非网站类的业务IP将替换成高防IP,DDoS高防将所有的公网流量都引流至高防IP,进而隐藏源站,避免源站(用户业务)遭受大流量DDoS攻击。 当您将业务接入DDoS高防后,网站类业

Web应用防火墙防数据泄露 恶意访问者通过SQL注入,网页木马等攻击手段,入侵网站数据库,窃取业务数据或其他敏感信息。用户可通过Web应用防火墙配置防数据泄露规则,以实现: 精准识别 采用语义分析+正则表达式双引擎,对流量进行多维度精确检测,精准识别攻击流量。 变形攻击检测 支持7种

多云主机资产管理,病毒查杀,漏洞修复等 多云主机资产管理,病毒查杀,漏洞修复等 了解详情 DDoS高防 AAD 抗DDoS攻击类防护服务,抵御各类DDoS攻击 抗DDoS攻击类防护服务,抵御各类DDoS攻击 了解详情 云证书管理 CCM 云上证书颁发与管理,包含私有证书 云上证书颁发与管理,包含私有证书

流量能否直接先过CDN再过高防,或先过高防再过CDN? 以下两种均不可以。 第一种情况:流量先经过CDN再经过高防,即高防串联在CDN后面。 结果:高防的DDoS防护功能失去意义。 原因:攻击流量先到达CDN,CDN被攻击用户无法访问,攻击流量不会到达高防,高防没有做流量清洗的机会。 图2

动调度DDoS高防对DDoS原生防护-全力防基础版防护的云资源进行防护,防御海量攻击。 立即购买 管理控制台 帮助文档 配置DDoS阶梯调度后,当发生海量攻击时,系统联动调度DDoS高防对DDoS原生高级防护对象中的华为云上云资源进行防护,业务流量经过DDoS高防转发。DDoS阶梯调度工作原理如图1所示。

防BOT攻击

本文介绍了基于 Web应用防火墙 的相关功能给出具体的CC攻击场景的防护策略,帮助您有针对性的防御CC攻击。

大流量高频CC攻击

在大规模CC攻击中,单台傀儡机发包的速率往往远超过正常用户的请求频率。针对这种场景,直接对请求源IP设置限速规则是最有效的办法。建议您使用CC攻击的基于IP限速的模式,具体请参见通过IP限速限制网站访问频率。

配置示例:您可以配置以下CC规则,当一个IP在30秒内访问当前域名下任意路径的次数超过1000次,则封禁该IP的请求10个小时。该规则可以作为一般中小型站点的预防性配置。

在实际场景中,您需要根据自身业务需求调整限速模式和触发防护的限速频率,并选择合适的防护动作,以达到更有针对性、更精细化的防护效果。例如,为了预防登录接口受到恶意高频撞库攻击的影响,您可以配置路径(示例:使用“前缀为”逻辑符,将匹配内容设置为/login.php)。

- “域名聚合统计”:开启后,泛域名对应的所有子域名的请求次数合并限速(不区分访问IP)。例如,配置的泛域名为“*.a.com”,会将所有子域名(b.a.com,c.a.com等)的请求一起聚合统计。

- “全局计数”:仅云模式支持配置该参数。默认为每 WAF 节点单独计数,开启后本区域所有节点合并计数。

攻击源来自海外或IDC机房IP

CC攻击中很大比例的攻击来源于海外IP和IDC机房IP的情形。

对于面向中国用户的网站,在遭受攻击时可以通过封禁海外访问来缓解攻击压力。推荐您使用WAF的地理位置访问控制功能,封禁中国境外IP地址的访问,具体操作请参见配置地理位置访问控制规则。

如果您已经开启了WAF的威胁情报访问控制规则,可以封禁常见IDC库的IP,例如华为、腾讯。详细操作请参见配置威胁情报访问控制。

威胁情报访问控制功能现处于公测阶段,如需使用请提交工单申请开通。

请求特征畸形或不合理

由于很多CC攻击请求是攻击者随意构造的,仔细观察日志后,往往会发现这些请求有很多与正常请求不相符的畸形报文特征。常见的畸形报文特征及防护策略:

以下的防护配置是通过WAF的精准访问防护规则实现的,具体的操作请参见配置精准访问防护规则。

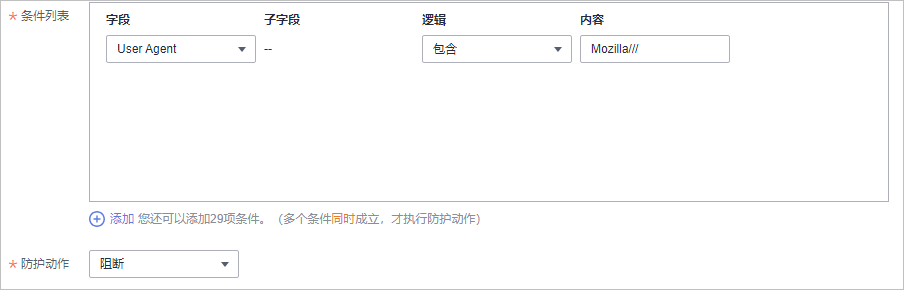

- User-agent异常或畸形:例如,包含Python等自动化工具特征、明显格式错乱的UA(例如Mozilla///)、明显不合理的UA(例如www.example.com)。如果存在该请求特征,可以直接封禁请求。

配置示例:拦截User-agent包含Mozilla///的内容

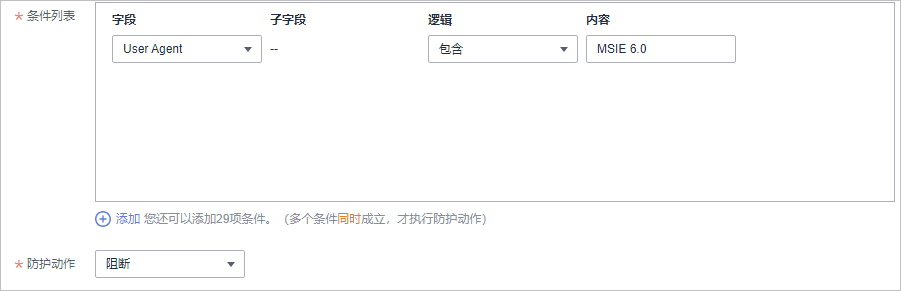

- User-agent不合理:例如,对于微信推广的H5页面,正常用户都应该通过微信发起访问,如果UA来自于Windows桌面浏览器(例如MSIE 6.0),则明显是不合理的。如果存在该请求特征,可以直接封禁请求。

配置示例:拦截User-agent包含MSIE 6.0的内容

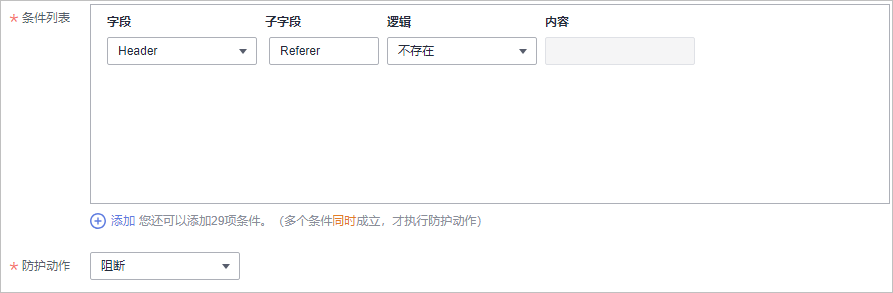

- Referer异常:例如,不带Referer或Referer固定且来自于非法站点,则可以封禁这种请求(访问网站首页或第一次访问页面的情形除外)。针对只能通过某个站内地址跳转访问的URL,您可以从Referer角度分析行为异常,决定是否封禁。

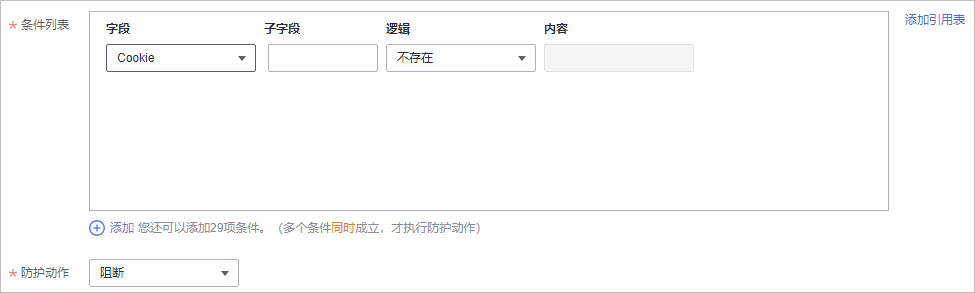

- Cookie异常:正常用户往往会在请求中带上属于网站本身业务集的一些cookie(第一次访问页面的情形除外)。很多情况下,CC攻击的报文不会携带任何cookie。您可以从这个角度出发,封禁不带cookie的访问请求。

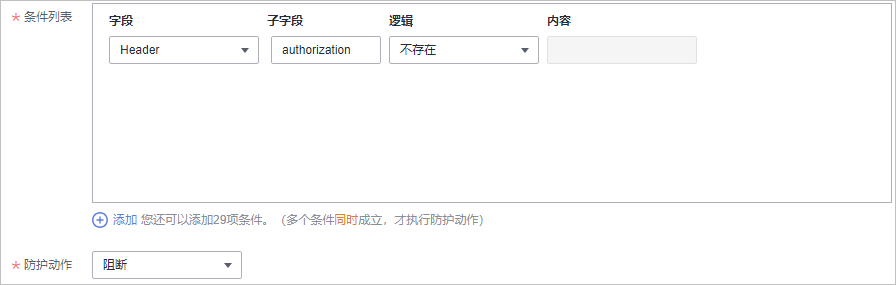

- 缺少某些HTTP Header:例如,针对一些业务中需要的认证头等,正常用户的请求会携带,而攻击报文则不会。

配置示例:拦截Header不带authorization头的请求。

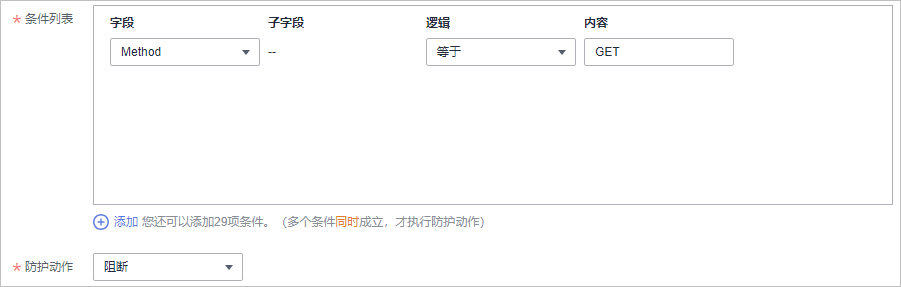

- 不正确的请求方法:例如,只有POST请求的接口被大量GET请求攻击,则可以直接封禁GET请求。

防BOT攻击常见问题

更多常见问题 >>-

高防CDN就是带防御的内容分流网络,原理就是构建在网络之上的内容分发网络,通过广泛分布的CDN节点和节点之间的智能冗余机制来进行网络攻击防御。使用户就近获取所需内容,而不用直接访问网站源服务器。

-

ACK Flood攻击是指攻击者通过僵尸网络向目标服务器发送大量的ACK报文,报文带有超大载荷引起链路拥塞,或者是极高速率的变源变端口的请求导致转发的设备异常从而引起网络瘫痪,或者是消耗服务器处理性能,从而使被攻击服务器拒绝正常服务。

-

SYN Flood攻击是指通过伪造的SYN报文(其源地址是伪造地址或不存在的地址),向目标服务器发起连接,目标服务器用SYN-ACK应答,而此应答不会收到ACK报文,导致目标服务器保持了大量的半连接,直到超时。

-

华为有20多年的安全工程能力积累,以保障云服务的规划到运营的整个生命周期都有安全融入在里面,保障云服务的锻造是安全可信的。

-

华为云Web应用防火墙WAF对网站业务流量进行多维度检测和防护,结合深度机器学习智能识别恶意请求特征和防御未知威胁,防范常见Web攻击,Web攻击检测拦截,全面避免网站被黑客恶意攻击和入侵,网页防篡改,网站防挂马

-

拒绝服务(Denial of Service,简称DoS)攻击也称洪水攻击,是一种网络攻击手法,其目的在于使目标电脑的网络或系统资源耗尽,服务暂时中断或停止,导致合法用户不能够访问正常网络服务的行为。

更多相关专题

更多精彩内容

域名注册服务机构许可:黔D3-20230001 代理域名注册服务机构:新网、西数